Técnicas para hackear um iPhone

Os crackers são muito bons em enganar os usuários mais "inexperientes" e, não surpreendentemente, os seus técnicas de hacking muitas vezes aproveitam sua ingenuidade e inexperiência. Por esse motivo, o primeiro passo que você precisa tomar se quiser evitar ser hackeado seu iPhone é conhecer as "armas" usadas pelos cibercriminosos para não cometer alguns erros que, infelizmente, muitos usuários fazem.

App espião

Uma das técnicas usadas com mais eficácia pelos cibercriminosos para hackear os dispositivos de suas "vítimas" diz respeito ao uso de aplicativo espião. Como você pode adivinhar pelo nome, aplicativos espiões, como o iKeyMonitor, controlam tudo o que o usuário faz em seu dispositivo: desde o texto digitado no teclado até as ligações e SMS recebidos, passando pelas fotos tiradas com a câmera. Eles geralmente são caros, mas podem ser usados gratuitamente por períodos de teste.

Ao contrário dos dispositivos Android, é muito difícil instalar aplicativos espiões em iPhones, por um motivo muito simples: o iOS só permite o download de aplicativos da App Store. Caso você não saiba, antes de um aplicativo ser publicado na App Store, ele passa por um longo processo de análise pela equipe da Apple, que leva em consideração o respeito à privacidade do usuário e sua segurança. Por esse motivo, você pode ter certeza de que todos os aplicativos baixados da App Store são 100% seguros.

No entanto, se você fez o jailbreak, esse é o procedimento de "desbloquear" seu iPhone graças ao o que você também pode baixar aplicativos de fontes "externas" para a App Store e / ou explorar falhas do iOS para instalar aplicativos não oficiais, o risco de baixar software espião é significativamente maior. Nesse caso, você só tem uma maneira de eliminar as chances de baixar aplicativos não seguros: remover o jailbreak e evitar aplicativos que não vêm diretamente da App Store.

Se você suspeita que instalou aplicativos espiões no seu iPhone, a leitura do tutorial em que mostro como excluir o software espião do seu celular será muito útil: lá você poderá encontrar informações detalhadas, graças às quais poderá saber como detectar o presença de aplicativos "intrusos" e como excluí-los do seu dispositivo.

Engenharia social

Outro perigo do o que desejo alertá-lo é o dos chamados Engenharia social, uma técnica de hacking que, infelizmente, vem obtendo cada vez mais sucesso. Como isso é perpetrado? É muito simples: o cracker (ou seu cúmplice) aborda sua potencial "vítima" e, dando o quequer desculpa, convence-a a emprestar-lhe o iPhone.

Se o usuário cair na armadilha e aceitar a solicitação do cracker, corre o risco de se meter em sérios apuros: o cibercriminoso, de fato, quase certamente aproveitará os minutos disponíveis para roubar informações confidenciais presentes no aparelho e, no casos de iPhones desbloqueados, pode até aproveitar a oportunidade para instalar software espião no telefone (de modo a monitorar a atividade do usuário remotamente).

Como você pode se defender da engenharia social? Simples, por não emprestar seu iPhone a estranhos ou, em todo caso, a pessoas em quem você não confia muito. Quando sua própria segurança cibernética está em jogo, cuidado nunca é demais!

Phishing

Il Phishing é uma das técnicas mais eficazes usadas por crackers para hackear os dispositivos de suas vítimas, incluindo iPhones. Como essa técnica é usada? O "script" é quase sempre o mesmo: o usuário recebe um e-mail ou uma mensagem contendo um link e, se o visitar, é enviado de volta a uma página da web onde é solicitado a redefinir a senha de sua conta iCloud, que de uma das redes sociais em que está cadastrado ou, ainda, dos serviços de homebanking que utiliza. Se o usuário cair na armadilha, ele revelará informações estritamente confidenciais a completos estranhos e mesmo sem perceber!

Para se proteger contra essa técnica de hacking perigosa, ignore todos os links suspeitos enviados a você por SMS ou e-mail. Lembre-se de que a Apple, as redes sociais nas quais você está inscrito e as instituições de crédito nunca exigem uma redefinição de senha enviando um e-mail (a menos que você tenha solicitado especificamente). Se você quiser tentar reduzir o número de e-mails indesejados que podem representar uma ameaça à sua segurança, leia o tutorial onde mostro como bloquear e-mails indesejados.

Como não hackear seu iPhone

Agora, depois de aprender quais são as principais táticas usadas pelos cibercriminosos para hackear iPhones, vou explicar que medidas você pode tomar para se defender. Você verá, se ler as informações contidas nos próximos parágrafos com muito cuidado e implementar as "dicas" que vou lhe dar, limitará bastante as chances de ser vítima de um ataque cibernético.

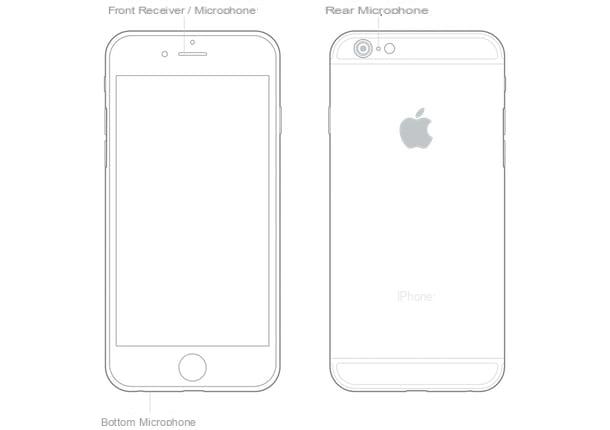

Desbloqueie o iPhone com Touch ID ou Face ID

Desbloqueie seu iPhone com Touch ID (ou o ID do rosto, se você tem iPhone X), é a primeira etapa para impedir que alguém tenha acesso sem perturbações às informações contidas nele. Não surpreendentemente, ativar o desbloqueio por impressão digital (Touch ID) ou reconhecimento facial (Face ID) é uma das primeiras configurações sugeridas para ativar ao configurar seu iPhone.

Se você pulou a etapa acima e não ativou o desbloqueio via Touch ID ou Face ID, execute imediatamente para a cobertura: inicie o aplicativo Configurações (seria aquele que tem o ícone de engrenagem cinza, localizado na tela inicial), toque nos itens ID e código de toque (o ID facial e código, se você tiver um iPhone X), insira o código de desbloqueio você configurou no seu iPhone e move para ON a alavanca do interruptor localizada no item Desbloquear iPhone.

Se você tem um iPhone ligeiramente desatualizado (por exemplo, iPhone 5, iPhone 5c, iPhone 4s e anterior), infelizmente você não pode contar com o desbloqueio via sensor biométrico, mas você ainda pode configurar o desbloqueio via código. Certifique-se de ter ativado o desbloqueio usando o código de 6 dígitos (e não 4), a fim de aumentar ainda mais o nível de segurança do seu dispositivo.

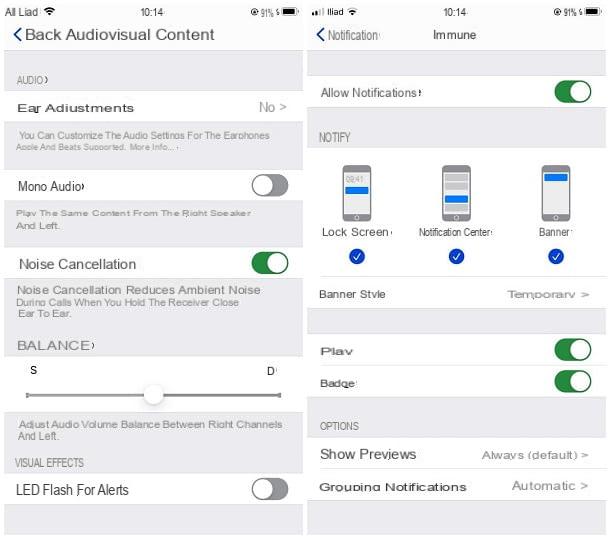

Ocultar notificações na tela de bloqueio

Outro truque importante que eu convido você a fazer se quiser evitar que seu iPhone seja hackeado é ocultar as notificações que são mostradas na tela de bloqueio; para ficar claro, aquela tela onde são mostradas a data, a hora e, claro, as últimas notificações recebidas.

Para ocultar notificações na tela de bloqueio, a fim de mantê-las longe de olhares indiscretos, vá para o Configurações iOS, toque no item notificações, selecione o aplicativo cujas notificações você não deseja ver na tela de bloqueio (por exemplo, Posts, Whatsapp, Telegram, etc.) e remova a marca de seleção da opção Mostrar na tela de bloqueio.

Se você possui um iPhone X e ativou o desbloqueio via Face ID, também pode evitar a realização da operação mencionada, pois as notificações com o ícone do aplicativo de onde provêm simplesmente aparecerão na tela de bloqueio, mas seu conteúdo não será exibido até que você desbloqueie o dispositivo com o rosto.

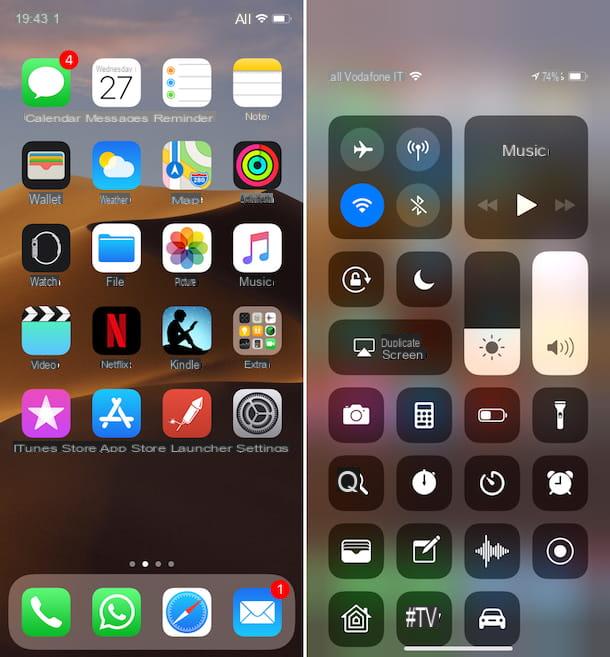

Atualize o iPhone para a versão mais recente do iOS

Atualize o iPhone para a versão mais recente do iOS é mais um passo fundamental para se defender de quaisquer ataques cibernéticos. A Apple, na verdade, lança atualizações de software com bastante frequência, o que geralmente também corrige alguns bugs "ocultos" que poderiam ser explorados por crackers para hackear os dispositivos de milhões de usuários, incluindo você!

Pelas razões acima mencionadas, convido você a verificar periodicamente se há atualizações de software acessando o aplicativo Configurações e, em seguida, toque nos itens Geral> Atualização de software. Se você vir "Seu software está atualizado", seu iPhone está executando a versão mais recente do iOS compatível com seu dispositivo; caso contrário, você pode instalar a nova versão disponível seguindo as instruções contidas no tutorial em que mostro como atualizar o iOS.

Remova o jailbreak (se feito)

Se você realizou o "desbloqueio" do seu iPhone, realizando a prática de fuga de presos, seu iPhone é definitivamente mais vulnerável a ataques cibernéticos do que um iPhone sem jailbreak, uma vez que, como já disse algumas linhas acima, você pode facilmente executar downloads de software espião.

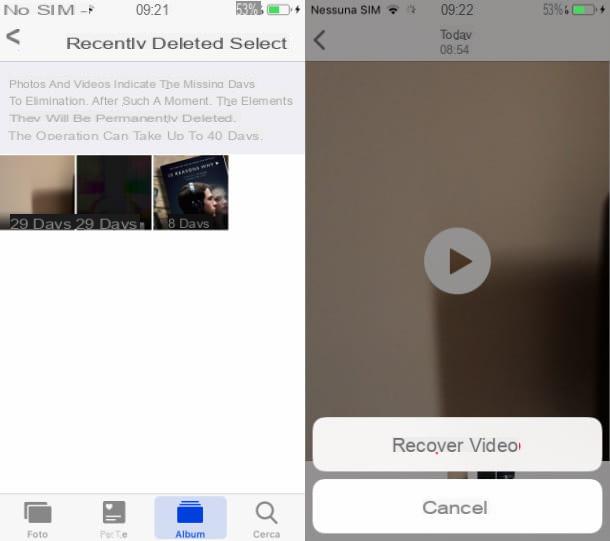

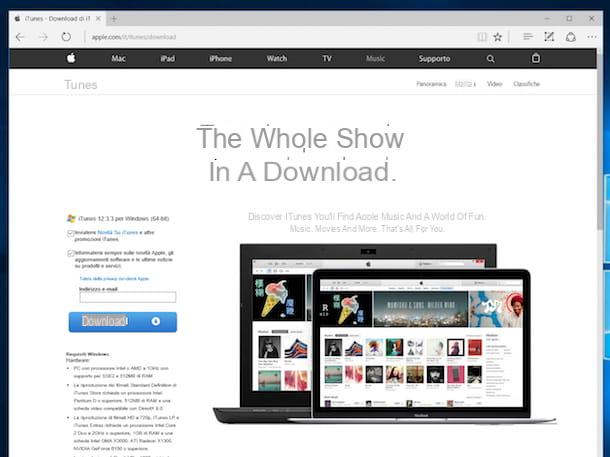

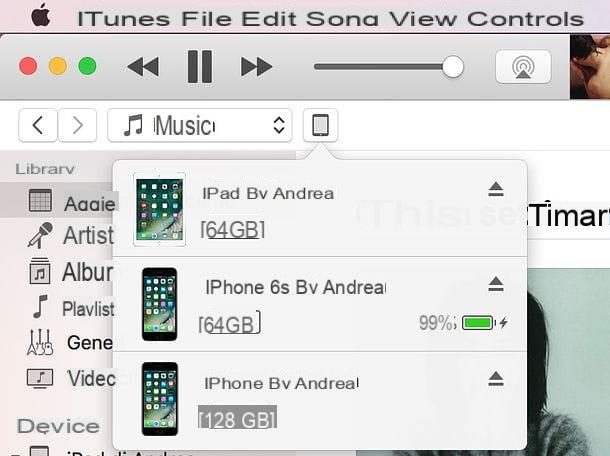

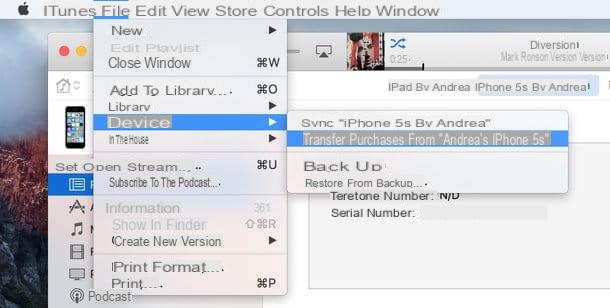

No entanto, você pode correr imediatamente para se proteger, removendo o jailbreak do seu dispositivo. Nao tenho certeza de como fazer isso? Bem, então vá em frente e leia o tutorial no o que mostro em detalhes como remover o jailbreak: lá você encontrará informações detalhadas sobre como concluir o procedimento de "unjailbreak" via iTunes ou usando um ajuste ad hoc.

Evite redes Wi-Fi públicas

Um dos erros mais comuns que você pode cometer para facilitar o "trabalho" dos crackers é conectar-se a redes Wi-Fi públicas, que são notoriamente mais vulneráveis a ataques cibernéticos. Na verdade, eles são frequentemente usados por cibercriminosos para "farejar" dados, como dizem no jargão da informática. Por esse motivo, sugiro que você se conecte à Internet usando a conexão de dados da sua operadora ou conectando-se a uma rede Wi-Fi segura.

Ainda do ponto de vista da segurança da conexão Wi-Fi, recomendo fortemente o uso de um VPN, que é uma rede privada virtual através da o que criptografar os dados de conexão, disfarçar sua posição e, assim, se defender do rastreamento de o quequer pessoa (e provedores) mal-intencionada. Entre os serviços VPN mais interessantes e baratos do momento, estão NordVPN (sobre o o que falei em detalhes aqui) e Surfshark que são compatíveis com todos os sistemas operacionais e todos os dispositivos.

Como hackear um iPhone